Sicherheitsdienst mit Biss: neue Firewall ist im Einsatz

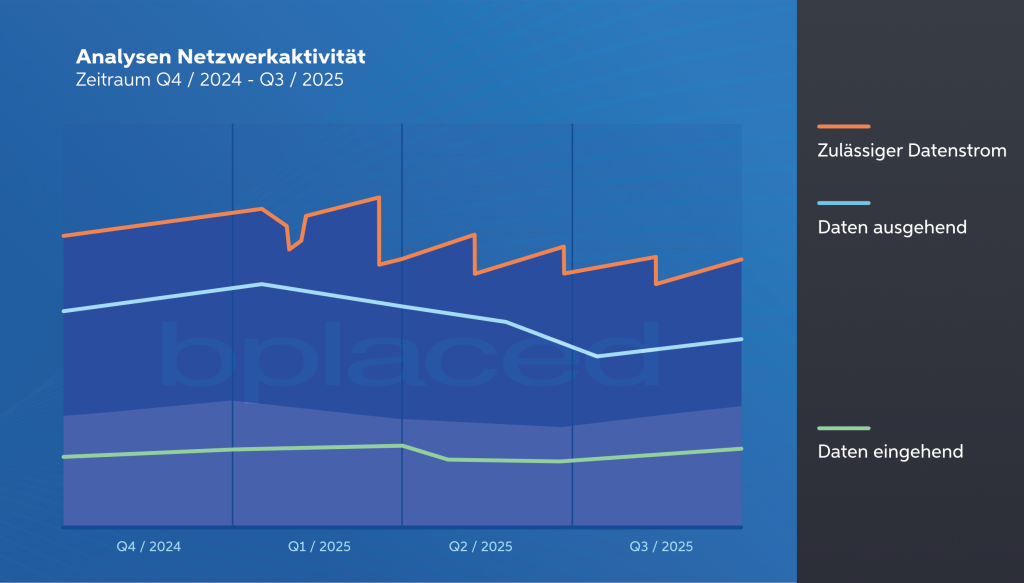

Seit einigen Monaten ist für unser Netzwerk eine neue Firewall in Betrieb und die Ergebnisse sprechen für sich! Was zunächst als rudimentäre technische Maßnahme begann, hat sich maßgebliche Neuerung für die Infrastruktur erwiesen.

Das Ergebnis ist deutlich spürbar: Über 30 % aller unerwünschten Zugriffe werden nun direkt blockiert, bevor sie überhaupt unsere Serverdienste erreichen.

Die neue Lösung wurde laufend im Einsatz und immer wieder modifiziert und optimiert. Nun werden jede Sekunde hunderte Abfragen verworfen, welche eindeutig als schädlich erschnüffelt wurden, sodass mehr Ressourcen für echte Besucher bleiben.

Die neue Lösung kombiniert klassische Paketfilterung mit modernen Analyseverfahren und passt sich auch automatisch laufend an neue Bedrohungen an. So verzeichnen wir insgesamt ein Drittel weniger Zugriffe durch Bots und sog. Brute-Force-Angriffe.

Intern unterstützt werden neben IPv4 auch IPv6 – wobei gerade letzteres wie berichtet unter 🡪 Unsere Statistik: IPv6 ist auf dem Vormarsch immer mehr an Bedeutung gewinnt – sodass allein durch bekannte Adressen und Adressbereiche von Bots aktuell bereits über 25 Millionen Anschlüsse blockiert werden.

Kurz gesagt: Die Firewall sorgt dafür, dass unsere Infrastruktur sich auf das konzentrieren kann, was wirklich wichtig ist: auf echte Besucher.

Somit hat das Netzwerk und alle beteiligten Dienste spürbar mehr Kapazitäten für schnelle Antwortzeiten für echte Anfragen und stabilere Performance bei hoher Last.

Fragen oder Vorschläge? Gerne steht unser Support zu allen Anliegen zu unserem neuen digitalen Wachhund allen anderen Themen gerne zur Verfügung!

💪👍🥳😎

Klingt bissig gefällt mir! Hoffentlich frisst der keine guten Pakete 😀

Dem Interesse halber: beziehen sich die erwähnten 25 Millionen Anschlüsse auf den Traffic mit IPv4 und IPv6?

Das beantworte ich doch gerne für so Interessierte. In der Tat ist das eine Kombination aus fixen Adressen, bei IPv6 sind es zumeist Adressbereiche im Sinne von CIDR, da dort die Angabe einzelner Adressen kaum Sinn macht.

Bei der Menge möglicher Kombinationen sind wir jedoch im Bereich der Quintizillionen für blacklists und «nur» Quadrillionen für whitelists, welche da übrigens auch berücksichtigt werden.

Der Abgleich mit diesen Listen ist jedoch durch Einsatz von hashtables wirklich sehr schnell möglich, sogar so, dass es in der Systemlast gar nicht auffällt.

Superb !

Wer sich je die Mühe gemacht hat z.B. ein gewöhnliches «Kontaktformular» vor spam-bot-/brute force-Angriffen zu schützen (z.B. durch endlose «Denys» in .htaccess-Dateien > 2 MB) weiss solche Ansätze zu schätzen.